Cu ce amenințări cibernetice se confruntă utilizatorii de Mac în 2022?

Este adevărat că utilizatorii Apple au un văl de protecție în plus față de utilizatorii Windows. Dar acest argument are la bază o concepție falsă. Dispozitivele Mac nu sunt în sine mai bine protejate împotriva amenințărilor cibernetice. Ci infractorii se concentrează mai degrabă pe vizarea ecosistemului Windows, care este mult mai complex și mai ofertant. De fapt, această diferență înseamnă uneori că amenințările specifice dispozitivelor Mac pot fi optimizate mai bine pentru a-și atinge obiectivele.

Inginerie socială

Lăsând la o parte programele malware, ingineria socială are la fel de mult succes în cadrul campaniilor care vizează toate platformele, inclusiv macOS. Și pentru că foarte mulți utilizatori de dispozitive Mac lasă garda jos din cauza presupusei plase de siguranță oferite de produsele Apple, aceștia ajung uneori să fie și mai vulnerabili decât utilizatorii Windows. Multe dintre aceste înșelătorii își asumă identitatea navei-mamă Apple din Cupertino, California.

Înșelătoriile bazate pe inginerie socială care vizează utilizatorii Mac includ:

- E-mailuri frauduloase și alte mesaje care par să provină de la companii legitime, inclusiv Apple

- Ferestre pop-up și reclame înșelătoare care susțin că dispozitivul tău are o problemă de securitate și te îndeamnă să descarci programe malware

- Apeluri telefonice sau mesaje vocale false, care își asumă identitatea Centrului de asistență Apple sau a centrelor de asistență ale altor companii

- Promoții prea bune pentru a fi adevărate, care oferă produse și premii gratuite

- Invitații în calendar și/sau abonări nedorite

Ai grijă la aceste scenarii care dau hackerii de gol și folosește întotdeauna autentificarea cu doi factori pentru a-ți proteja contul Apple/iCloud. De asemenea, ia în considerare să utilizezi o soluție de securitate, pentru protecție completă împotriva hackerilor.

Plug-in-uri/extensii de browser periculoase

Amenințările din browser se încadrează în categoria atacurilor independente de platforma utilizată. Mai exact, este vorba despre plug-in-uri sau extensii de browser periculoase. Extensiile de browser sunt extrem de utile și convenabile, dar sunt și un vector de atac profitabil.

Chiar dacă Mac-urile vin cu sofisticatul browser Safari preinstalat, mulți clienți încă preferă popularul browser Chrome de la Google.

Chiar dacă extensiile de browser sunt de obicei verificate înainte de a fi introduse în Magazinul web Chrome, uneori, dezvoltatorul ajunge să vândă produsul unei alte entități, care poate avea intenții diferite pentru acel produs deja verificat. Iar funcția de actualizare automată va implementa rapid intențiile noului furnizor.

De asemenea, extensiile pot fi modificate pentru a implementa cod periculos la nivelul sistemelor utilizatorilor care nu bănuiesc nimic. Acest lucru este valabil în special în cazul plug-in-urilor deosebit de populare, cum ar fi extensia Web Developer for Chrome a lui Chris Pederick. În 2017, infractorii au modificat plug-in-ul, injectând reclame în browserele utilizatorilor și rulând cod JavaScript periculos.

În acest scenariu, un hacker poate rula aproape orice pe sistemul victimei, de la aplicații care minează monede la programe malware care fură date.

Extensiile de browser sunt, de asemenea, utilizate în mod obișnuit pentru a colecta date despre utilizatori și a le vinde agenților de marketing. Brokerii de date au o reputație proastă, deoarece aproape niciodată nu respectă legile privind protecția datelor în proporție de 100%.

Utilizează cât mai puține extensii posibil și analizează cu atenție ce face fiecare dintre ele și ce date colectează înainte de a porni instalarea. Elimină extensiile pe care nu le mai folosești. Nu le lăsa să zăbovească în sistemul tău și să colecteze date fără să-ți dai seama.

Troieni

Acoperind aproximativ 15% din piața desktopurilor, sistemul de operare Mac al companiei Apple are o cotă suficient de mare pentru a atrage grupări de infractori cibernetici.

Spre deosebire de Windows, care domină piața desktopurilor și se confruntă cu o multitudine de amenințări malware, mediul macOS se bucură de mai puține variații în ceea ce privește malware-ul. Cu toate acestea, dispozitivele Mac sunt vulnerabile. Diferența dintre aceste două ecosisteme înseamnă că programele malware adaptate pentru Mac-uri sunt de fapt mai potrivite obiectivelor pe care le au.

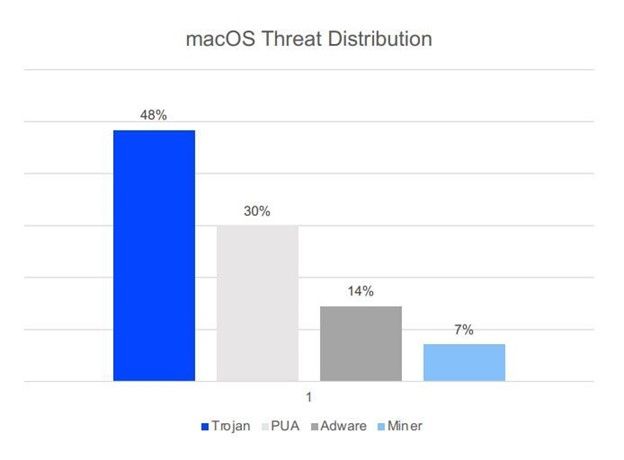

Troienii, deghizați în programe legitime concepute pentru a oferi hackerilor acces la sistemul țintă, constituie cea mai mare amenințare cu care se confruntă macOS, cu o cotă de 48%. Aplicațiile potențial nedorite (PUA-uri) reprezintă 30% dintre amenințările care vizează Mac-urile, urmate de Adware, cu 14% și aplicații care minează criptomonede, cu 7%.

Hackerilor le este ușor să introducă un troian pe computerul victimei, deoarece majoritatea troienilor arată și acționează ca aplicații legitime. De fapt, PUA-urile și troienii au multe trăsături similare în ceea ce privește detecțiile antivirus (regăsiți mai jos mai multe informații despre acest lucru).

Hackerii livrează malware-ul prin tehnici de inginerie socială, cum ar fi spamul și phishingul, sau prin site-uri web infectate și escrocherii, folosind rețelele sociale preferate ale victimei. În plus, troienii infectează multe Mac-uri prin site-uri warez și torrent, utilizate foarte mult pentru descărcarea de fișiere piratate.

Troienii adăpostesc multe amenințări secundare, inclusiv ransomware ocazional, cum ar fi bine-cunoscutul ThiefQuest.

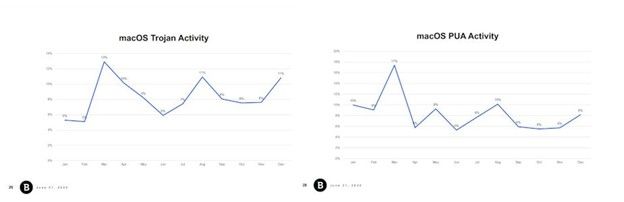

Multe aplicații dubioase clasificate ca PUA provin de fapt din infectări cu troieni. Nu este surprinzător că activitatea troienilor corespunde îndeaproape cu activitatea PUA atunci când urmărim cele două amenințări una lângă alta la nivelul bazei de instalare Mac pe o perioadă de 12 luni, așa cum arată graficele de mai jos.

S-ar putea concluziona că cele două amenințări combinate dau naștere unei cote mai mari de programe malware concepute special pentru a infecta Mac-urile. Însă, deoarece este greu de determinat numărul exact, vom lăsa speculațiile deoparte.

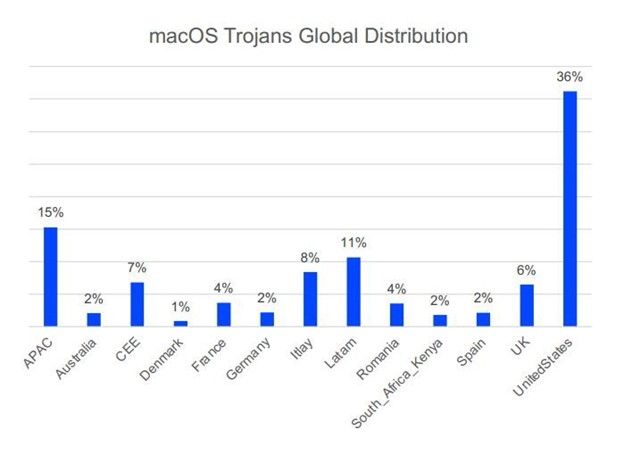

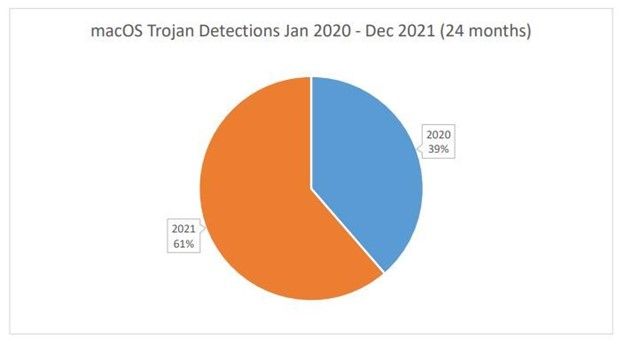

Analizând troienii detectați pe parcursul a doi ani la nivelul bazei de utilizatori Mac, rezultă o tendință interesantă. În 2020, s-au înregistrat 39% din toate tentativele de infecții cu troieni la nivel global, în timp ce în 2021 s-a înregistrat restul de 61%.

Acest grafic evidențiază o creștere cu 56% a activității troienilor de la un an la altul.

În concluzie, infractorii cibernetici care folosesc malware investesc în mod clar mai mult timp și mai mult efort pentru a viza utilizatorii individuali prin coduri periculoase care rulează nativ pe Mac-uri. Devine din ce în ce mai important pentru utilizatori să utilizeze o soluție antivirus/de securitate dedicată pe computerele lor Apple.

tags

Autor

Filip has 15 years of experience in technology journalism. In recent years, he has turned his focus to cybersecurity in his role as Information Security Analyst at Bitdefender.

Toate articoleleSe întâmplă acum Populare

Cum îți protejează Bitdefender VPN confidențialitatea și datele digitale

16 Februarie 2021

FOLLOW US ON SOCIAL MEDIA

Articole similare

Articole salvate